2026/4/7

2026年のITセキュリティ激変。経営者の「丸投げ」が会社を滅ぼす理由

audit plus は、年商1-30億円のSaaS・AI・BPaaS企業向けに、社外CFOとして資金繰り・予実管理・管理会計KPI設計・資金調達支援を提供しています。本記事は、CFO実務の視点から経営判断に使える考え方を解説します。

⚡ Executive Summary(オーナー経営者のための30秒要点)

- 【経営責任の所在が変わる】 2026年以降、ITセキュリティは「業者任せ」にできなくなります。万が一の際、経営者の管理責任が厳しく問われる「共同責任」の時代へ突入します。

- 【見えない負債の回避】 トラブルが起きてからの事後対応は、事前の対策に比べて10倍から100倍のコストがかかります。これは「コスト」ではなく、大切に育てた会社を守るための「将来の損失回避投資」です。

- 【今すぐ出すべき指示】 現場に対し、ITベンダーから「ソフトウェアの原材料リスト(SBOM)」を取り寄せるよう指示してください。中身が見えないブラックボックスをなくすことが、経営の安心に直結します。

「セキュリティは専門業者に任せてある」という言葉に潜む、最大の経営リスク

年商数十億規模の企業のオーナー社長とお話しする際、皆様が共通して抱える「孤独な不安」があります。事業承継や節税、資金繰りには細心の注意を払っていても、ITの領域だけは「専門外だから」と、ついベンダーに丸投げしてしまっていないでしょうか。しかし、もし今、御社の基幹システムから顧客情報が流出したら、その責任を負うのはベンダーではなく、代表者であるあなた自身です。

「うちはユーザーだから被害者だ」という理屈は、2026年以降のビジネス社会では通用しなくなります。最新の指針では、システムの設計から運用まで、提供者と利用者がそれぞれの役割を果たす「共同責任」が強く求められているからです。長年築き上げてきた企業の信頼を、たった一度のシステムトラブルで失うわけにはいきません。今、経営陣に求められているのは、技術的な知識ではなく、セキュリティを「経営統制」の一部として捉え直す決断です。

特に、次世代への事業承継を控えている方や、大手企業との取引を拡大したいと考えている企業にとって、この「守りの固さ」は取引の入場券そのものです。例えば、2026年始動のSCS評価制度のような新基準に対応できなければ、どれほど優れた技術を持っていても、サプライチェーンから外されてしまうリスクがあるのです。

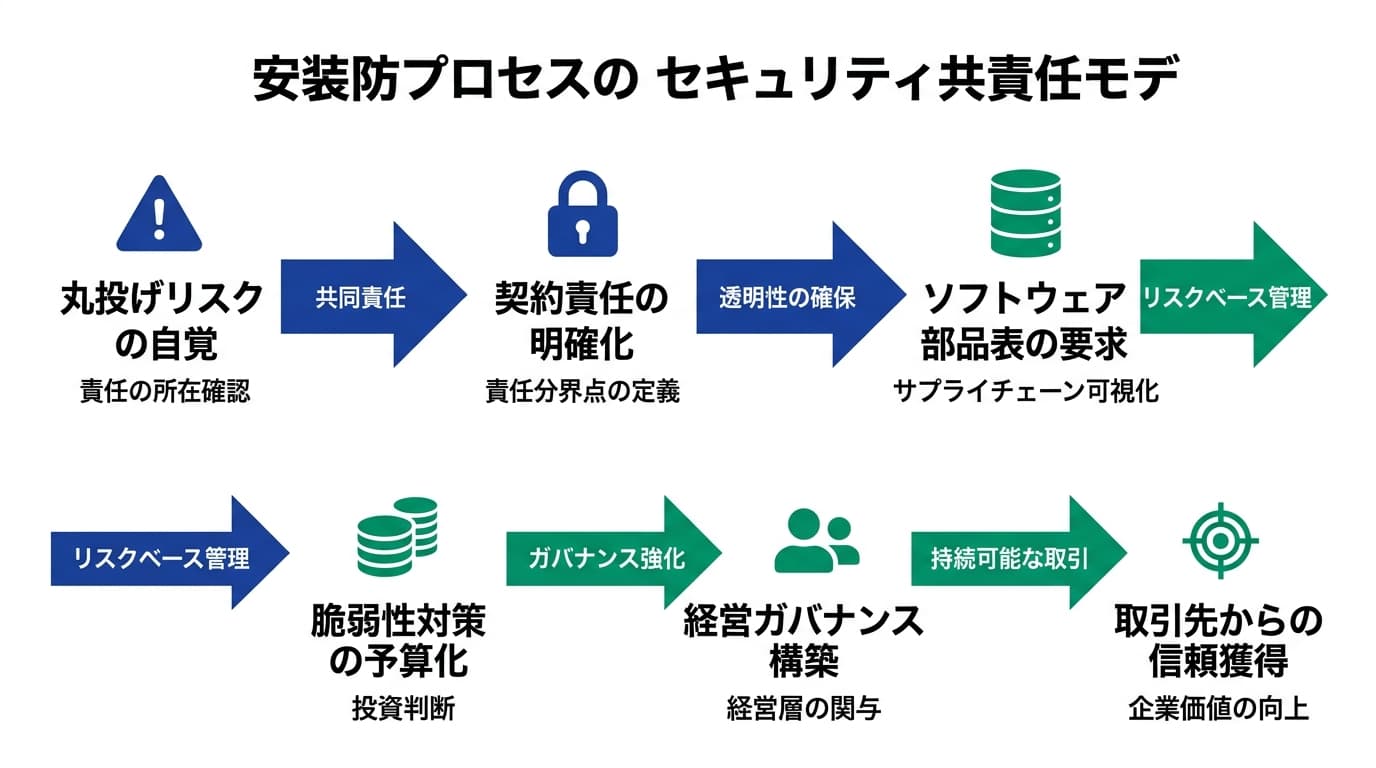

「共同責任モデル」を構造分解する:社長が守るべき領域とは

私が多くの経営支援の現場で目にするのは、システム導入時の「契約書」におけるセキュリティ要件の曖昧さです。機能については細かく指示を出しても、セキュリティについては「よしなに」で済ませてしまう。しかし、これからの経営参謀が把握すべきは、以下の図に示すような「役割の分担」です。

この関係性を整理すると、以下のようになります。

実践的な提言1:ITの「原材料リスト」を提出させる

社長が月曜日から現場に出すべき具体的な指示は、ベンダーに対して「SBOM(エスボム:ソフトウェア部品表)」の提出を求めることです。これは、食品でいうところの「原材料ラベル」のようなものです。どの国の、どのライブラリが使われているかが可視化されていれば、世界的な脆弱性が発見された際、自社への影響を数分で特定できます。

私の経験上、この提出を渋るベンダーは、自社の開発プロセスに不透明な部分を抱えている可能性があります。大切なお金を払って導入するシステムが「中身のわからないブラックボックス」であってはなりません。SBOMの管理体制があるかどうかをベンダー選定の基準に加えること。これが、経営者が現場に課すべき「新しい規律」です。

実践的な提言2:セキュリティは「将来の負債」を早期返済する投資

セキュリティ対策を「単なるコスト」と考えると、どうしても後回しになりがちです。しかし、私はこれを「技術的な負債の早期償還」と捉えるべきだと考えています。システム稼働後に重大な欠陥が見つかり、緊急対応を迫られた場合のコストは、設計段階で対策を講じていた場合の10倍以上に跳ね上がります。

予算を組む際は、単なる「保守費用」として一括りにせず、「脆弱性への対応予算」を明確に確保させてください。特に、2026年のAI経営戦略を見据えてAIを導入する場合、従来のソフトよりも更新頻度が高くなるため、この予算枠の有無が経営のレジリエンス(回復力)を左右します。

あるオーナー企業が直面した「責任の空白地帯」の教訓

ここで、私が実際に支援した、年商30億円規模の部品メーカーの事例をご紹介します。この企業は、生産管理システムをクラウドへ移行しましたが、導入から1年後、ランサムウェア攻撃により工場が3日間停止しました。

【Before:盲目的な信頼】

社長は「大手のクラウドを使っているから安心だ」と信じ込み、バックアップの設定やアクセス権限の管理を現場任せにしていました。しかし、ベンダーとの契約書には「データの保全は顧客の責任」と小さく明記されていたのです。

【転機:責任所在の露呈】

事故発生時、ベンダー側は「インフラは正常だった。侵入を許したのは御社のID管理の不備だ」と主張。復旧費用もすべて自社負担となりました。この時、社長は「共同責任」という言葉の重みを、身をもって痛感されました。

【After:信頼を武器に変える】

この事故を機に、同社は「セキュリティ・チェックリスト」を経営会議の定例議題に格上げしました。ベンダーに対し、定期的な診断結果の共有を義務付け、自社内でも管理体制を再構築。その結果、この「堅牢なガバナンス」が評価され、欧州の自動車メーカーとの新規取引を勝ち取ることができたのです。

この事例が示す「成功と失敗の分かれ道」を整理しました。

「守り」の投資を、次世代への「攻め」の競争優位に変える

2026年に向けた新たなガイドラインは、一見すると経営者に新たな負担を強いる「規制」のように見えるかもしれません。しかし、私はそうは思いません。これは、これまでブラックボックスだったITリスクを、経営者のコントロール下に置くための、またとないチャンスです。

不透明な時代において、取引先や金融機関が最も恐れるのは「予測不能なリスク」です。「うちはここまで責任を持って守っている」と胸を張って言える体制を整えること。その姿勢こそが、貴社のガバナンスの質の高さを証明し、結果として企業価値を高めることに直結します。

まずは、現在の主要なシステム契約書を取り寄せ、「トラブル時の責任範囲」がどう記されているかを確認することから始めてください。そこにある「空白」を埋めることが、オーナー経営者としての、そして次世代へバトンを繋ぐ者としての、大切な一歩となります。

今回お伝えした内容は、サイバーインフラにおける役割分担の全体像の一部です。貴社の事業規模や現在のシステム環境に合わせた、具体的なリスク診断やロードマップの策定については、ぜひ一度ご相談ください。共に、揺るぎない経営基盤を築いていきましょう。

規制対応・内部統制の専門支援

audit plus は、SCS評価・金商法対応・セキュリティ統制等の規制変更が経営に与える影響を資金繰り・予実・KPIの観点から可視化し、実務的な対応方針の策定を支援しています。

無料計算ツールをご活用ください

経営判断に役立つシミュレーションツールをご用意しています。

登録不要ですぐにご利用いただけます。