2026/4/30

「コールドウォレットなら安全」は末期。2026年金融庁規制が求める組織レジリエンスの正体

⚡ Executive Summary(30秒でわかる要点)

- 【常識の逆説】 「コールドウォレット=安全」という神話は2026年に崩壊します。金融庁は技術スペックのみを誇る業者を、組織管理不備として「不適格」とみなす方針を固めました。

- 【2026年の壁】 全交換業者にサイバーセキュリティセルフアセスメント(CSSA)が課され、3年以内に業界横断演習「Delta Wall」への全社参加が事実上の義務となります。

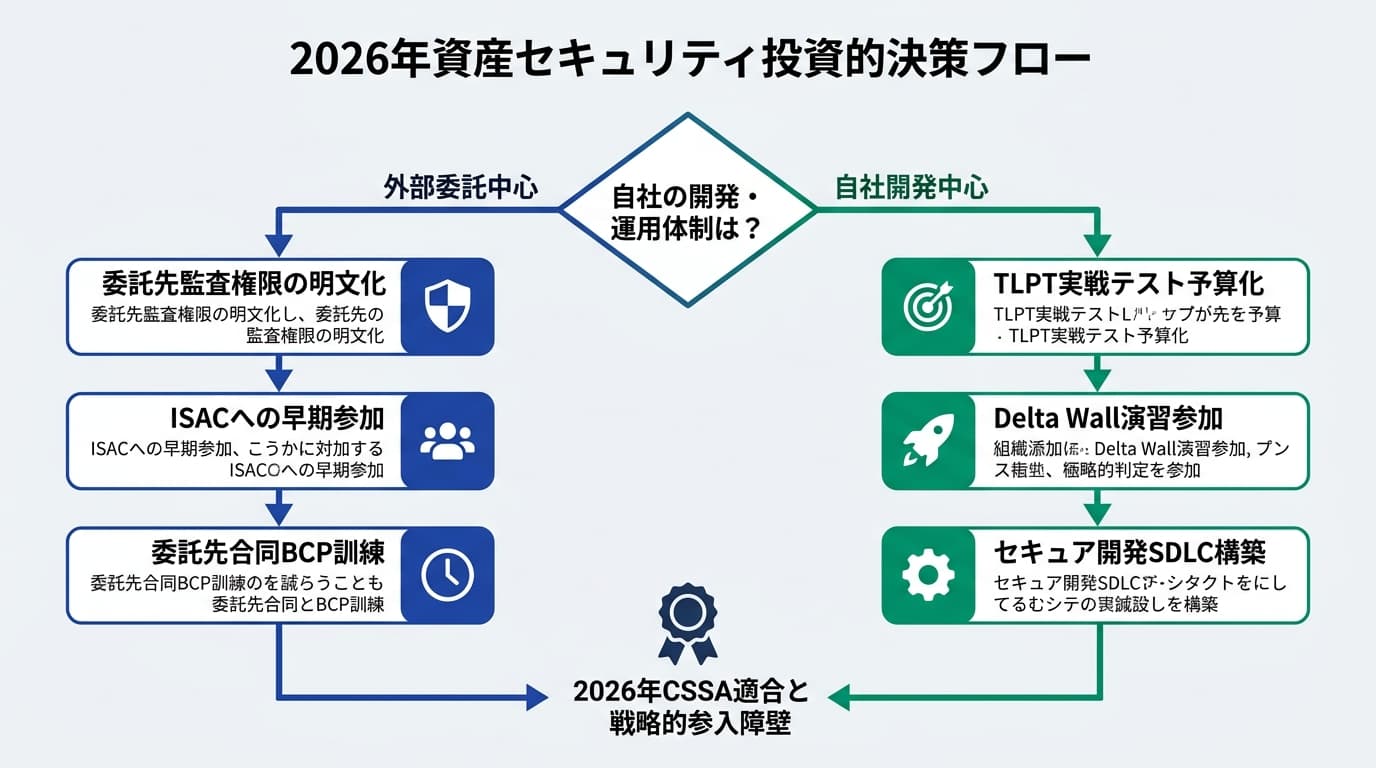

- 【経営者の決断】 セキュリティを「IT部門のコスト」から「国富を守るための戦略的投資」へ。自社の開発体制(外注か内製か)に応じた、二極化された投資判断が急務です。

「コールドウォレットだから大丈夫」という報告を、経営者が信じてはいけない理由

「社長、うちは資産の大部分をオフラインのコールドウォレットで管理していますから、ハッキングの心配はありません」

システム担当者や外部ベンダーから、このような報告を受けて安心していませんか?もしそうなら、貴社の事業継続リスクは今、かつてないほど高まっていると言わざるを得ません。なぜなら、2026年を境に、日本の暗号資産規制のパラダイムが「技術的対策の有無」から「組織的なレジリエンス(回復力)の有無」へと完全にシフトするからです。

かつての攻撃は、金庫(ウォレット)の鍵を盗むような直接的なものでした。しかし現在は、金庫を作るための部品(ライブラリ)に毒を混ぜたり、金庫番(社員や委託先)の心理的な隙を突いたりする、極めて巧妙な「外堀からの侵入」が主流です。もはや、物理的に切り離されているから安全だという理屈は、経営上の怠慢とさえみなされかねない時代に突入したのです。2026年、技術対策のみに固執する業者は、当局から「事業継続能力なし」と判定されるリスクを孕んでいます。

国家関与の攻撃とサプライチェーン汚染:単独防御が不可能な時代の到来

私たちが直面しているのは、単なる「腕自慢のハッカー」ではありません。その背後には、外貨獲得を目的とした国家規模の組織が関与しています。彼らは数ヶ月、時には年単位の時間をかけて貴社の周辺環境を調査し、最も脆弱な「委託先」や「開発ツール」を経由して侵入してきます。これはもはや、一企業のIT予算の範囲で防ぎきれるレベルを超えています。

ここで重要になるのが、金融庁が打ち出した「自助・共助・公助」の組み合わせです。特に、年商数十億規模の企業において盲点になりやすいのが「共助」の視点です。自社だけで情報を抱え込まず、ISAC(情報共有分析センター)などの枠組みを通じて、業界全体で攻撃の兆候を共有する文化がなければ、2026年以降の厳しい監視を乗り越えることはできません。セキュリティは「自社の秘密」ではなく、「業界の防波堤」として捉え直すべきなのです。

実践的な論点1:事業戦略としての「人的構成要件」の整備

2026年の方針では、サイバーセキュリティ責任者の「権限」と「専門性」が厳しく問われます。単に「詳しい人間を一人置く」だけでは不十分です。経営陣に対してNOと言える権限があるか、そして適切な予算配分が行われているかが、金融庁によるセルフアセスメント(CSSA)の重要な評価軸となります。これは、2026年デジタルスキル標準の衝撃でも触れた通り、技術を理解した上で経営判断ができる人材の確保が、企業の死活問題になることを意味しています。

2025年JavaScriptライブラリ汚染事案:5億円の投資を無効化した「見えない侵入」

私が支援したある企業では、セキュリティに年間5億円を投じ、サーバーは鉄壁の守りを誇っていました。しかし、ある朝、顧客のブラウザ上で不正な送金リクエストが実行されるという、経営を揺るがす事態が発生しました。自社のサーバーは一切攻撃を受けていなかったにもかかわらず、です。

原因は、自社コードではなく、世界中で使われている「JavaScriptライブラリ」への毒混入でした。攻撃者は、ライブラリの開発者のアカウントを数ヶ月かけて乗っ取り、アップデートを通じて「毒」を配布。自社のエンジニアがどれだけ優秀でも、信頼して使っている外部ツールが汚染されていれば防ぎようがありません。この事案の恐ろしさは、「自社が安全でも、サプライチェーンのどこかが崩れれば全壊する」という点にあります。2026年の方針で「外部委託先に対する包括的な要件」が盛り込まれたのは、まさにこうした経営の死角を塞ぐためなのです。

自社は「委託管理」か「実戦検証」か?2026年方針に基づく投資の分岐点

経営者として今すぐ判断すべきは、自社の立ち位置に応じた「投資の重み付け」です。すべての対策を完璧に行うことは不可能ですが、金融庁の2026年方針を羅針盤にすれば、進むべき道は二つに分かれます。以下の判断基準を参考に、次回の取締役会でIT担当者に問いかけてみてください。

外部委託が中心なら、まず着手すべきは「契約の見直し」です。2026年以降、委託先の不備はそのまま貴社のガバナンス欠如とみなされます。一方で、自社開発が中心なら、形だけの診断ではなく、実際の攻撃手法を模した「TLPT(脅威ベースのペネトレーションテスト)」に予算を割くべきです。金融庁は2026年中に全事業者のうち数組織に対してこの実証事業を行うとしており、その評価結果が業界の新たな「合格ライン」となります。

最低限のコンプライアンスを捨て、国富を守る「戦略的レジリエンス」への転換を

サイバーセキュリティを「規制対応のためのコスト」と考えているうちは、貴社は常に攻撃者の後手に回ることになります。しかし、これを「顧客の信頼と国富を守り、競合他社が脱落する中で生き残るための参入障壁」と捉え直せば、それは強力な競争優位性に変わります。2026年に向けた金融庁の厳しい方針は、裏を返せば「これをクリアできる業者こそが、真に信頼に値する」というお墨付きを与えるためのフィルターなのです。

経営者として、孤独な判断を迫られる場面も多いでしょう。しかし、セキュリティはもはや技術の領域ではなく、経営の領域です。IT担当者に丸投げするのではなく、自らが「レジリエンス(回復力)」の旗振り役となってください。その一歩が、3年後、5年後の貴社の立ち位置を決定づけることになります。

今回ご紹介した内容は、暗号資産交換業におけるサイバーセキュリティ強化の全体像の一部に過ぎません。貴社固有の事業環境・財務状況に合わせた具体的なロードマップの策定については、ぜひ一度ご相談ください。

自社の場合はどうなのか、気になりませんか?

本記事の内容は一般論です。貴社の個別事情に合わせた分析は、初回無料相談にてお伝えしています。

無料計算ツールをご活用ください

経営判断に役立つシミュレーションツールをご用意しています。

登録不要ですぐにご利用いただけます。