2026/4/30

Blog

⚡ Executive Summary(30秒でわかる要点)

- 【解読コストの損益分岐点】 RSA暗号解読は、素因数分解を直接解くより「離散対数問題」へ変換する方が4倍少ない量子ビットで実行可能です。ハードウェアの完成を待たずとも、アルゴリズムの効率化がリスクを前倒ししています。

- 【遡及的解読(HNDL)の脅威】 2031年の政府推奨期限は「その時まで安全」を保証しません。今盗まれたデータが数年後に解読される「Harvest Now, Decrypt Later」により、長期秘匿情報の価値は今この瞬間も毀損し続けています。

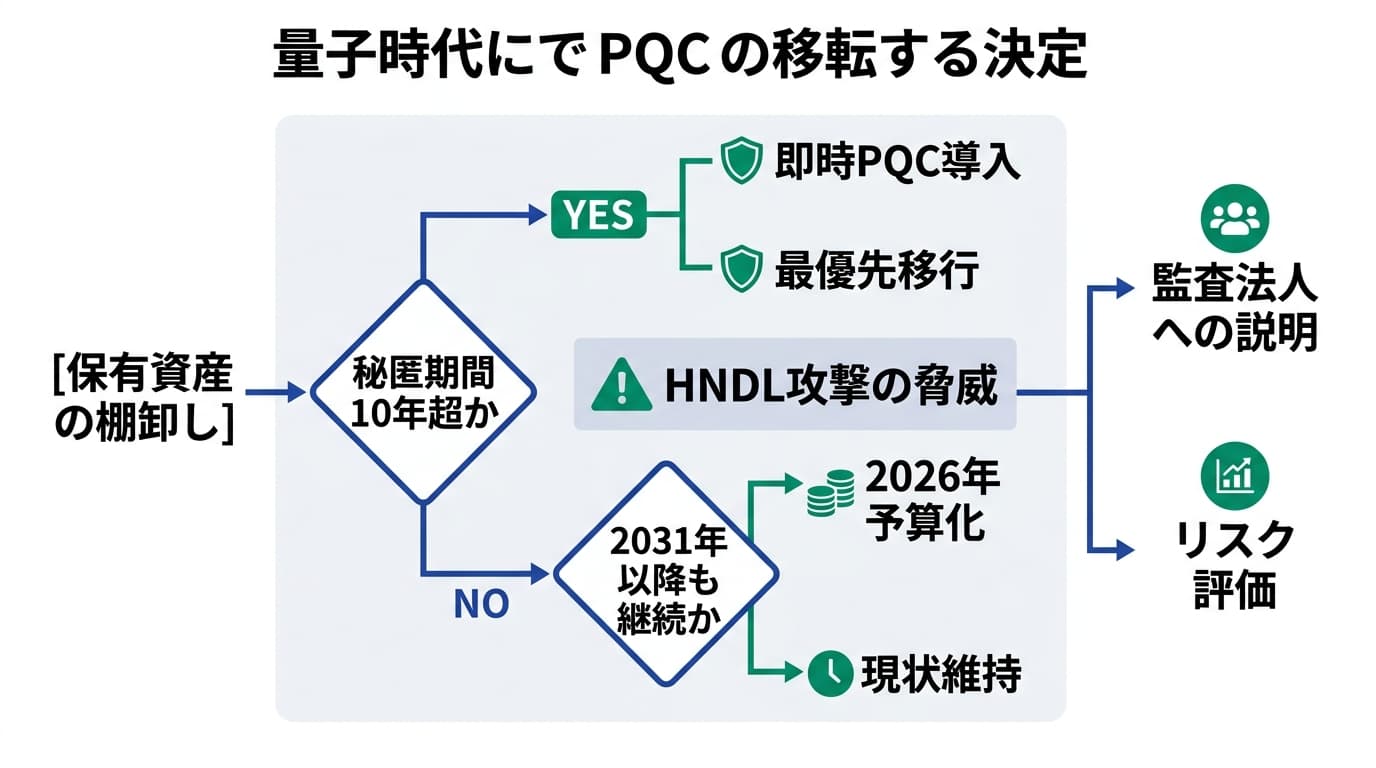

- 【CFOの判断基準】 データの秘匿期間が10年を超えるなら「即時PQC移行計画」を、10年未満なら「2031年をデッドラインとした予算化」を。この条件分岐こそが、財務責任者が取るべき合理的リスクヘッジです。

「量子コンピュータが実用化されるまでは安全」という致命的な誤解

「量子コンピュータで現在の暗号が破られる」という話を聞いて、多くの財務責任者はこう感じているはずです。「それはまだ先の話だ」「ハードウェアが完成してから予算を組めばいい」と。しかし、経営陣と現場の橋渡しを担うCFOとして、その楽観は極めて危険です。なぜなら、暗号解読の「損益分岐点」は、ハードウェアの進化よりもはるかに速いスピードで、私たちの手元に近づいているからです。

実務の現場で多くのCFOと対話していると、技術的な進展を「ハードウェアのスペック向上」だけで捉えてしまう傾向が見受けられます。しかし、真の脅威はアルゴリズムの効率化による「攻撃側ROI」の劇的な向上にあります。1994年にショアのアルゴリズムが登場した際、RSA-2048ビットの解読には膨大な量子ビットが必要だとされていました。ところが、近年の研究進展により、その必要リソースは劇的に圧縮されています。これは、いわば「100億円かかると思っていた競合の買収が、手法の工夫だけで25億円で実行可能になった」ようなものです。攻撃者側にとってのコストが下がれば、それだけリスクの顕在化は早まります。

さらに深刻なのは、「Harvest Now, Decrypt Later(今盗んで、後で解読する)」という攻撃手法の存在です。現在、暗号化された状態で盗まれたデータは、数年後に量子コンピュータが完成した瞬間に「可視化」されます。つまり、2031年の期限を待つまでもなく、今この瞬間に行われている通信の「将来の安全性」が問われているのです。これは単なるITの問題ではなく、企業の知財保護やコンプライアンス、ひいては「将来の偶発債務」をどう評価するかという経営課題そのものです。

現代暗号の城壁を無効化する「共通の鍵穴」:隠れ部分群問題(HSP)

なぜ量子コンピュータは、現在のスーパーコンピュータで数万年かかる計算を数時間で終わらせることができるのか。その核心にあるのが「隠れ部分群問題(HSP: Hidden Subgroup Problem)」という数学的構造です。これを経営の言葉で翻訳するなら、現代の主要な暗号方式が、実は「共通の脆弱な構造」の上に築かれているという事実です。

現在、私たちが日常的に利用しているRSA暗号や楕円曲線暗号は、それぞれ「大きな数の素因数分解」や「離散対数問題」という障壁に守られています。しかし、量子コンピュータの視点から見ると、これらはすべて「周期性を見つけ出す」という一つの問題、すなわちHSPに集約されてしまいます。たとえ城壁の高さ(鍵の長さ)を2048ビットから3072ビットに引き上げたとしても、量子コンピュータは「壁を登る」のではなく、「地面の下にある共通のトンネル」を通って城内に侵入してくるのです。

エケラ・アルゴリズムの衝撃:RSAは「離散対数」で解く方が速い

ここで、本記事の核心である「逆説」に触れましょう。2017年に発表されたエケラ(Ekerå)らの研究は、専門家の間に激震を走らせました。彼らが示したのは、RSA暗号を直接「素因数分解」で解くよりも、一度「離散対数問題」という別の形式に翻訳してから解く方が、必要となる量子ビット数を約1/4まで削減できるという事実です。

「RSA暗号は素因数分解の難しさに依拠しているのだから、素因数分解を解く量子ビット数が必要だ」という常識は、すでに過去のものです。攻撃者はより効率的な「離散対数問題へのバイパス」を見つけています。これは、量子コンピュータという「ハードウェア」のスペックが低くても、ソフトウェア側の工夫で暗号を破れる時期が劇的に早まることを意味します。財務責任者が「2031年までは大丈夫」と判断の拠り所にしている数値は、攻撃側のROI向上によって既に無効化されつつあります。このような技術的転換期においては、専門的な知見に基づいた迅速な意思決定が求められます。

財務・リスクマネジメントの視点:遡及的解読と「将来の偶発債務」

CFOの視点に立てば、この問題は「将来の偶発債務」として捉えるべきです。現在、自社が保有している顧客の個人情報や、10年、20年先まで秘匿すべき製造プロセス、特許関連の通信データ。これらが今、暗号化された状態で外部に流出したとします。現時点では解読不能ですが、5年後、10年後に量子コンピュータのコストが損益分岐点を下回った瞬間、それらはすべて白日の下にさらされます。

その時、企業はどのような責任を問われるでしょうか。「当時の標準的な暗号を使っていた」という弁明は、長期秘匿が必要なデータに関しては通用しません。なぜなら、量子脅威の予兆と「エケラ・アルゴリズム」のような効率化の手法は、今、これほど明確に示されているからです。対策を後回しにすることは、将来の巨額な損害賠償リスクや、ブランド価値の壊滅的な毀損を、割引率ゼロで将来に先送りしているのと同義なのです。

「2031年期限」の罠に落ちた、ある中堅製造業の苦悩

私が支援した年商600億円規模のグローバル製造業の事例を紹介します。この企業のCFOは、非常に論理的で、常に「ガイドライン」と「投資対効果」を重視する方でした。

当初、彼は「2031年まではRSA-2048ビットで問題ない」というデジタル庁の基準を盾に、セキュリティ予算の優先順位を下げていました。しかし、私が「データの賞味期限」と「監査法人への説明責任」という概念を提示したことで、その判断は一変しました。彼らが海外拠点とやり取りしている設計図面や、顧客との長期供給契約書は、少なくとも15年以上の秘匿が求められる性質のものでした。もし今、これらのデータが盗まれれば、2031年を待たずして、数年後の量子コンピュータ実用化とともに自社の競争優位性が完全に消失することを理解されたのです。

さらに、将来の監査において「量子脅威が予見可能であった時期に、なぜ対策を講じなかったのか」という不作為の責任を問われるリスクを重く見ました。この企業では、直ちに以下の「判断の座標軸」を導入し、PQC(耐量子計算機暗号)への移行計画を予算化しました。

この「10年」という閾値は、現在の量子コンピュータの開発ロードマップと、アルゴリズムの効率化スピードを掛け合わせた、実務的な防衛ラインです。この企業は、単に「技術が新しいから」ではなく、「将来の事業継続リスクを現在価値に引き直した結果」として、PQCへの投資を決断しました。結果として、この早期対応は主要なグローバル顧客からの高い評価に繋がり、新たな受注獲得の強力な武器となったのです。これは、サプライチェーン全体でのセキュリティ評価が厳格化する中で、競合他社に対する決定的な差別化要因となりました。

2031年を待つべきか?データの「賞味期限」から逆算するPQC移行の判断基準

量子コンピュータの脅威は、もはや遠い未来のSFではありません。アルゴリズムの効率化によって、解読のハードルは既に1/4まで下がっており、私たちが依拠しているRSA-2048ビットの城壁は、内側から崩れ始めています。経営者が今下すべき決断は、単なるITシステムの更新ではなく、「自社の情報の価値を、量子時代においても維持し続けられるか」という問いへの回答です。

もし貴社が、10年後も競争力の源泉となるような重要データを扱っているのであれば、2031年のデッドラインを待つ余裕はありません。今すぐデータの棚卸しを行い、どの情報が「遡及的解読」の対象になり得るかを特定してください。NIST(米国国立標準技術研究所)によるPQCの標準化も完了し、具体的な移行のツールは揃いつつあります。この変化を「コスト増」と捉えるか、それとも「次世代の信頼インフラへの投資」と捉えるかで、数年後の企業の立ち位置は決定的に分かれるでしょう。

今回ご紹介した内容は、量子脅威に対する暗号インフラ戦略の全体像の一部に過ぎません。貴社固有の事業環境・財務状況に合わせた具体的なロードマップの策定については、ぜひ一度ご相談ください。

自社の場合はどうなのか、気になりませんか?

本記事の内容は一般論です。貴社の個別事情に合わせた分析は、初回無料相談にてお伝えしています。

無料計算ツールをご活用ください

経営判断に役立つシミュレーションツールをご用意しています。

登録不要ですぐにご利用いただけます。