2026/4/30

FAPI 2.0準拠の罠。CFOが知るべき「標準」を超えたAPIセキュリティ戦略

⚡ Executive Summary(30秒でわかる要点)

- 【衝撃の事実】 2025年2月に標準化された「FAPI 2.0」は安全のゴールではなく、グローバルな攻撃対象から外れるための「最低限の入場券」に過ぎません。

- 【経営リスク】 FAPIが許容する「PAR有効期間600秒」は、豪州基準(90秒以内)と比較して約6.6倍も攻撃者に「侵入の窓」を広げている状態です。

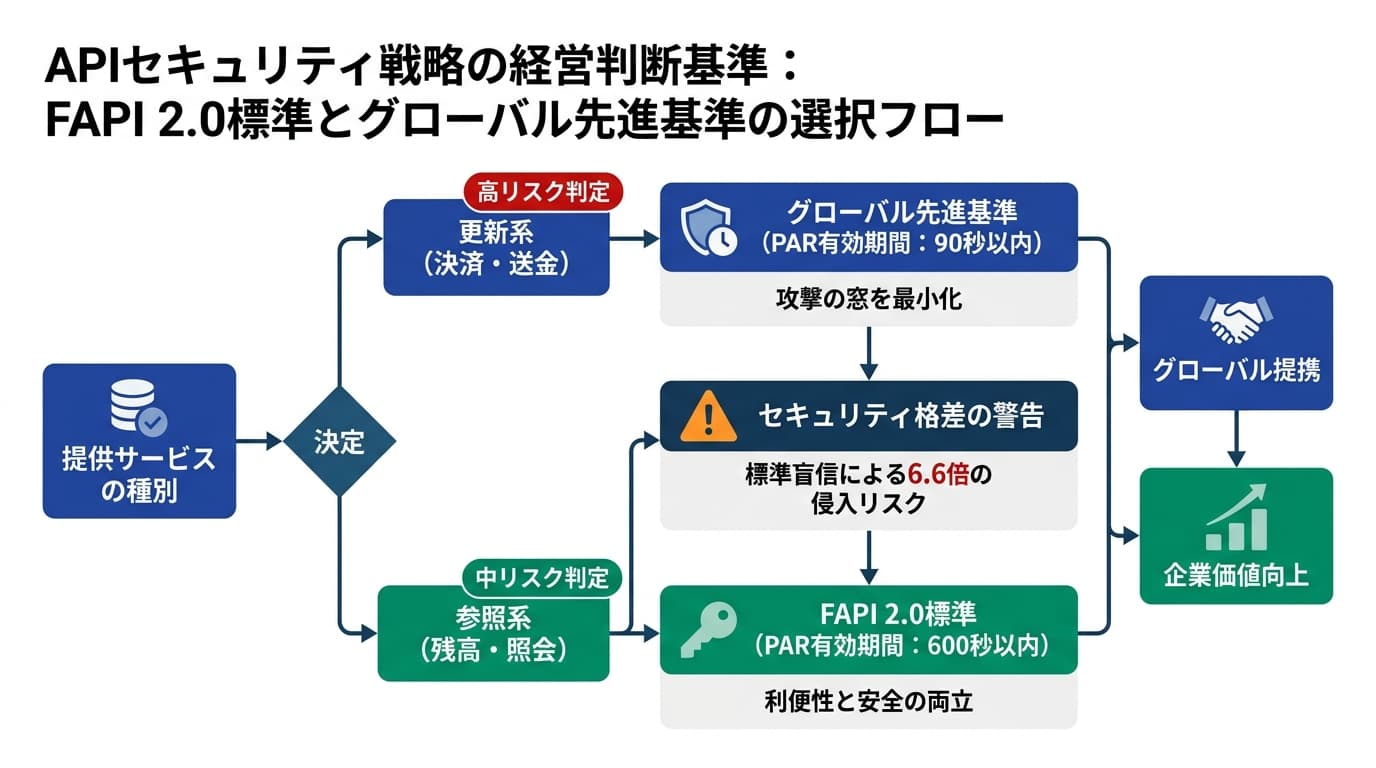

- 【具体的提言】 決済等の更新系APIではFAPI標準を捨てて「豪州・ブラジル基準」をベンチマークし、リスク感度に応じた独自閾値を設定すべきです。

「標準準拠」という免罪符に潜む、CFOが知るべき致命的な盲点

「システム部門から『FAPI 2.0に準拠したのでセキュリティは万全です』と報告を受けたが、本当にそれだけで十分なのだろうか?」――。年商100億円規模の金融サービスやフィンテック事業を牽引する財務責任者(CFO)であれば、このような漠然とした不安を抱いたことがあるはずです。

経営陣にとって、サイバーセキュリティはもはやIT部門の専売特許ではなく、企業の継続性を左右する重大な「財務リスク」です。しかし、専門用語が飛び交うこの領域において、投資の妥当性を判断するのは容易ではありません。特に、2025年2月に国際標準として確定した「FAPI 2.0(Financial-grade API Security Profile 2.0)」への対応は、多くの企業で予算化の優先事項となっているでしょう。

しかし、私が多くのクライアント支援の現場で見てきたのは、「標準に準拠すること」を目的化してしまい、その背後にある「グローバルなセキュリティ格差」を見落としている危うい現状です。実は、FAPI 2.0という世界標準は、あくまで「最大公約数的なベースライン」に過ぎません。この基準を鵜呑みにすることは、海外の先進的な攻撃者に対して「我が社の壁は、ブラジルやオーストラリアの金融機関よりも低いですよ」と宣伝しているのと同義なのです。本稿では、技術論ではなく「経営判断」としてのAPIセキュリティの真実を解き明かします。

FAPI 2.0は「最強の盾」ではなく「最低限の入場券」である

APIセキュリティの本質を経営の言語で翻訳するならば、それは「不正アクセスの窓を、何秒間、どれだけの幅で開けておくか」という、リスクと利便性のトレードオフの決定に他なりません。FAPI 2.0は、従来のOAuth 2.0に比べれば遥かに強固な認可処理を求めていますが、それでもなお、実務上の「脆弱な隙間」を残しています。

例えば、認可リクエストの情報を事前に登録する「PAR(Pushed Authorization Request)」という仕組みにおいて、FAPI 2.0ではその有効期間を「600秒(10分)未満」と定めています。一見すると短いように感じられるかもしれませんが、サイバー攻撃の世界において10分間という時間は、攻撃者がリクエストを横取りし、細工を施して不正な取引を完了させるには十分すぎる「永遠に近い時間」です。この「標準」をそのまま採用することは、経営陣と現場の橋渡しにおける最大の落とし穴となります。

実践的な論点1:海外基準との「格差」が招くサイバー攻撃の標的化

なぜ、FAPI 2.0準拠だけで満足してはいけないのでしょうか。それは、サイバー攻撃者が「最も防御の薄い箇所」を執拗に狙うからです。ブラジルやオーストラリアといった、オープンAPIの先進国では、FAPI 2.0をベースにしつつも、独自にさらに厳しい要件を課しています。

特にオーストラリアの「コンシューマー・データ・ライト(CDR)」では、PARの有効期間を「10秒から90秒の間」に設定することを義務付けています。これはFAPI 2.0の標準値(600秒)と比較して、攻撃可能な時間を最大で60分の1にまで圧縮していることを意味します。もし貴社のAPIが世界標準の600秒で運用されている一方で、他国の金融機関が90秒で運用されていれば、攻撃者は当然、防御の緩い貴社のシステムを突破口として選ぶでしょう。これは、単なる技術的な差異ではなく、2026年「取引排除」の現実。SCS評価制度が中小企業に突きつける決断でも触れられているような、サプライチェーン全体での信頼性評価に直結する問題なのです。

実践的な論点2:財務的インパクトから見た「秒数」の重み

CFOの視点から見れば、この「秒数の短縮」はインシデント発生時の想定被害額を抑制するための保険料のようなものです。例えば、決済APIにおいて不正送金が発生した場合、被害額の補償だけでなく、金融当局からの業務改善命令、ブランド毀損による顧客流出、そしてシステム改修のための緊急コストが発生します。これらの総額は、年商規模に関わらず、数億円規模に達することも珍しくありません。

一方で、PARの有効期間を600秒から90秒に短縮するためのコストは、初期設計段階であれば極めて限定的です。しかし、一度システムを構築した後に「やはり海外基準に合わせる」と方針転換すれば、既存の連携先への影響調査や再テストを含め、数倍のコストと期間を要することになります。今、この瞬間の判断が、将来の「負の資産」を回避できるかどうかの分かれ道なのです。「自社が更新系(決済)なら豪州基準(90秒以内)、参照系ならFAPI基準(600秒以内)」という条件分岐型の判断基準を持つことが、財務責任者には求められます。

「標準準拠」の安心感が招いた、ある決済サービスの危機

私が支援した、年商50億円規模の決済代行サービスを展開する企業での実例です。その企業は、新規事業としてオープンAPIの公開を計画しており、経営会議では「FAPI 2.0に準拠する」という方針が承認されていました。プロジェクトチームは、標準仕様書通りに実装を進め、PARの有効期間も「標準的」な300秒(5分)に設定していました。

しかし、外部専門家としてリスク診断を行った際、ある重大なリスクが浮き彫りになりました。その企業の主要な取引先候補である海外のフィンテック企業が、より厳格なブラジル基準(PAR有効期間の短縮や、より強固な暗号アルゴリズムの指定)を実質的な取引条件として提示し始めたのです。当初の「標準準拠」では、海外展開の足掛かりとなるはずの提携話が、セキュリティ要件の不足を理由に破談しかねない状況でした。

結局、その企業はリリース直前で設計を変更し、PAR有効期間を60秒に設定。さらに、FAPI 2.0では必須とされていない「アクセス・トークンの有効期間(TTL)」についても、豪州基準を参考に動的に制御する仕組みを導入しました。この決断により、同社は「標準を超えるセキュリティ」を武器に、海外企業との提携を勝ち取ることができました。もし「標準」に固執していたら、数億円規模の機会損失を招いていたはずです。これは、AIで企業価値を最大化する:属人化を排し「仕組み」で勝つ経営戦略で述べているような、グローバルな「仕組み」に準拠することの重要性を示しています。

標準を疑い、海外の「最強基準」をベンチマークせよ

FAPI 2.0という「地図」が手に入った今、経営者が次に行うべきは、その地図の端に書かれた注意書きを読み解くことです。2025年2月の標準化は、あくまでスタート地点に過ぎません。サイバー攻撃の高度化は止まることがなく、既存のセキュリティ対策の効果は徐々に低下していく運命にあります。だからこそ、私たちは「標準」という言葉に安住せず、常に海外の先進事例や、より厳格な基準をベンチマークし続ける必要があります。

CFOや経営企画部長の皆様には、IT部門に対して以下の問いを投げかけていただきたいのです。「我が社のAPIの『賞味期限(PAR有効期間)』は何秒に設定されているのか? それは、オーストラリアやブラジルの基準と比較して、攻撃者に隙を与えていないか?」と。この問いこそが、真の顧客保護と、持続可能な事業成長を支える防波堤となります。

今回ご紹介した内容は、APIセキュリティの全体像の一部に過ぎません。貴社固有の事業環境・財務状況に合わせた具体的なロードマップの策定については、ぜひ一度ご相談ください。

自社の場合はどうなのか、気になりませんか?

本記事の内容は一般論です。貴社の個別事情に合わせた分析は、初回無料相談にてお伝えしています。

無料計算ツールをご活用ください

経営判断に役立つシミュレーションツールをご用意しています。

登録不要ですぐにご利用いただけます。